Warum Sicherheitssoftware Coin Miner als potenziell unerwünschte Anwendungen erkennt

Wie schwer kann das Schürfen von Kryptowährungen schon sein? Schließlich machen das doch jeden Tag zahllose Menschen überall auf der Welt. Versucht man jedoch, entsprechende Software auf einem von einer Sicherheitslösung geschützten PC zu installieren, wird diese sofort anschlagen und die Installation unterbinden. Um trotzdem fortzufahren, müssen User genau wissen, was sie tun.

Im Prinzip ist Krypto-Mining für jederman möglich: Man braucht lediglich eine Mining-App, ein Konto und eine Wallet und schon kann das Schürfen losgehen. Auch der Mining-Prozess an sich ist nicht schwer zu verstehen, da die Software die komplexen mathematischen Berechnungen übernimmt, die zur Validierung von Blockchain-Transaktionen erforderlich sind. Die Software bestimmt auch den Einsatz der PC-Ressourcen, die zum Schürfen der jeweiligen Kryptowährung erforderlich sind. Einige Mining-Prozesse benötigen mehr Ressourcen als andere. Es gibt solche, die CPU-Ressourcen anzapfen und wieder andere, die eher GPU-intensiv sind (Grafikkarte).

Diese so genannten Coin Miner werden jedoch von Anbietern von Cybersicherheitslösungen grundsätzlich als potenziell unerwünschte Anwendungen (PUA) eingestuft, auch wenn es sich um eine seriöse Anwendung handelt. Darum werden entsprechende Lösungen die Installation solcher Miner auch immer blockieren. Es gibt einen einfachen Grund für dieses konsequente Vorgehen, der aber nicht immer gleich für jedermann offensichtlich ist.

Um beim Krypto-Mining nennenswerte Einnahmen zu erzielen, benötigt man in der Regel viele Computer bzw. Systeme, die eigens für diese Aufgabe aufgesetzt wurden. Wie Sie sich bestimmt vorstellen können, geht ein solches Unterfangen auch mit hohen Kosten einher.

Kriminelle wissen das natürlich auch und haben daher Angriffsverfahren und spezielle Malware entwickelt, die Computer und Server kompromittieren, Mining-Software installieren und so die Hardware Dritter missbrauchen, um viel Geld zu verdienen. Und auch wenn bei den Angriffen Malware im Spiel ist, ist die Mining-Software an sich meist legitim. Die einzige Änderung ist eine Konfigurationsdatei, die es Angreifen ermöglicht, die Gewinne in ihre eigenen Wallets umzuleiten.

So konnte Bitdefender zum Beispiel eine aktive Kryptojacking-Kampagne einer Gruppe aufzuspüren, die es auf Linux-Server abgesehen hatte. Die Angreifer hatten versucht, eine Kryptowährung namens Monero zu schürfen und dabei mit XMRig einen legitimen Miner eingesetzt, in den sie lediglich eine eigene Konfigurationsdatei eingebettet hatten.

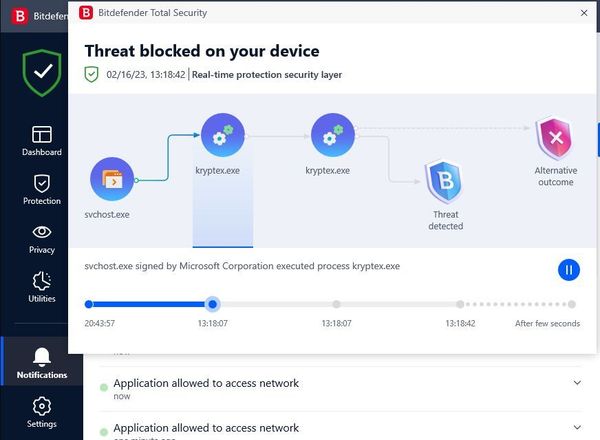

Die Konsequenz daraus ist, dass Sicherheitslösungen wie Bitdefender Total Security die Installation von Mining-Software aus Sicherheitsgründen von vornherein unterbinden. Denn der einzige Unterschied zwischen einem infizierten und einem sauberen System, auf dem Mining-Software läuft, ist eine Konfigurationsdatei mit unterschiedlichen Wallets. Vorsicht ist immer besser als Nachsicht.

tags

Autor

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Alle Beiträge sehenJetzt sofort Top Beitrag

Spionagesoftware Pegasus nutzte bei letzten Angriffen auf zivilgesellschaftliche Ziele neuartige Exploits

April 26, 2023

Sicheres Online-Trading? Mit diesen Cybersicherheitstipps kein Problem

März 24, 2023

Wird Ihr Netflix-Konto vielleicht auch schon im Darkweb angepriesen? So schützen Sie es

August 26, 2021

Schad-Apps rund um das Thema Impfungen: So immunisieren Sie Ihr Android-Gerät

Mai 12, 2021

FOLLOW US ON SOCIAL MEDIA

Das könnte Sie auch interessieren

Bookmarks